Linux防火墙配置与使用完全指南

为什么需要配置Linux防火墙

在当今网络环境中,保护服务器安全至关重要。Linux系统自带的防火墙工具能够有效阻止未经授权的访问,同时允许合法流量通过。无论你是个人用户还是企业管理员,掌握防火墙配置技能都能显著提升系统安全性。

理解Linux防火墙基础

Linux系统主要使用两种防火墙工具:iptables和firewalld。iptables是传统的防火墙解决方案,直接与内核的netfilter框架交互。而firewalld则是较新的动态防火墙管理器,提供了更友好的用户界面和更灵活的配置方式。

大多数现代Linux发行版(如CentOS/RHEL 7+、Fedora、Ubuntu等)默认使用firewalld,但了解iptables仍然很有价值,特别是在需要处理旧系统或进行深度定制时。

使用firewalld配置防火墙

1. 检查防火墙状态

首先确认firewalld服务是否运行:

sudo systemctl status firewalld如果服务未运行,可以启动并设置开机自启:

sudo systemctl start firewalld

sudo systemctl enable firewalld2. 基本区域管理

firewalld使用"区域"概念来管理不同网络环境的规则。常见区域包括:

- public:默认区域,适用于公共网络

- work:适用于工作场所网络

- home:适用于家庭网络

- internal:内部网络,信任度较高

- trusted:完全信任所有连接

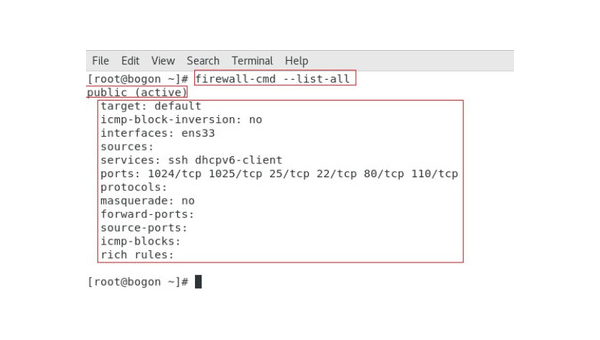

查看当前默认区域:

sudo firewall-cmd --get-default-zone更改默认区域:

sudo firewall-cmd --set-default-zone=home3. 开放端口和服务

允许HTTP服务(端口80):

sudo firewall-cmd --permanent --add-service=http

sudo firewall-cmd --reload直接开放特定端口(如8080):

sudo firewall-cmd --permanent --add-port=8080/tcp

sudo firewall-cmd --reload4. 限制特定IP访问

只允许192.168.1.100访问SSH服务:

sudo firewall-cmd --permanent --remove-service=ssh

sudo firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.100" service name="ssh" accept'

sudo firewall-cmd --reload使用iptables配置防火墙

虽然firewalld更现代,但iptables仍然是许多管理员的首选工具,特别是在需要精细控制时。

1. 查看当前规则

sudo iptables -L -n -v2. 基本规则设置

允许已建立的连接和回环接口:

sudo iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

sudo iptables -A INPUT -i lo -j ACCEPT允许SSH连接(端口22):

sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT设置默认策略为拒绝所有输入连接:

sudo iptables -P INPUT DROP3. 保存iptables规则

在大多数发行版上,iptables规则重启后会丢失,需要安装iptables-persistent来保存:

sudo apt install iptables-persistent # Debian/Ubuntu

sudo netfilter-persistent save对于RHEL/CentOS:

sudo service iptables save高级防火墙配置技巧

1. 防止DDoS攻击

限制同一IP的连接数:

sudo iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 20 -j DROP2. 端口转发

将外部8080端口转发到内部80端口:

sudo iptables -t nat -A PREROUTING -p tcp --dport 8080 -j REDIRECT --to-port 803. 日志记录

记录被拒绝的连接:

sudo iptables -A INPUT -j LOG --log-prefix "IPTABLES-DROPPED: " --log-level 4常见问题排查

-

无法连接服务器

- 检查防火墙规则是否允许该端口

- 确认服务正在监听正确端口(使用

netstat -tulnp) - 检查是否有其他安全组或网络ACL限制

-

规则不生效

- 确保已保存并加载了规则

- 检查规则顺序(iptables按顺序匹配)

- 确认没有其他防火墙工具冲突

-

性能问题

- 复杂规则可能影响网络性能

- 考虑合并相似规则

- 使用

iptables-save检查规则效率

防火墙最佳实践

- 最小权限原则:只开放必要的端口和服务

- 定期审计:检查防火墙规则,移除不再需要的条目

- 分层防御:不要仅依赖防火墙,结合其他安全措施

- 备份配置:定期备份防火墙规则,防止意外丢失

- 监控日志:关注防火墙日志,及时发现异常行为

结语

掌握Linux防火墙配置是每个系统管理员和开发者的必备技能。无论是简单的端口开放还是复杂的安全策略,理解这些工具的工作原理都能帮助你更好地保护系统安全。建议在实际操作前先在测试环境练习,避免影响生产系统。随着经验的积累,你将能够根据具体需求定制更精细的防火墙策略。

评论(0)